En résumé 📌

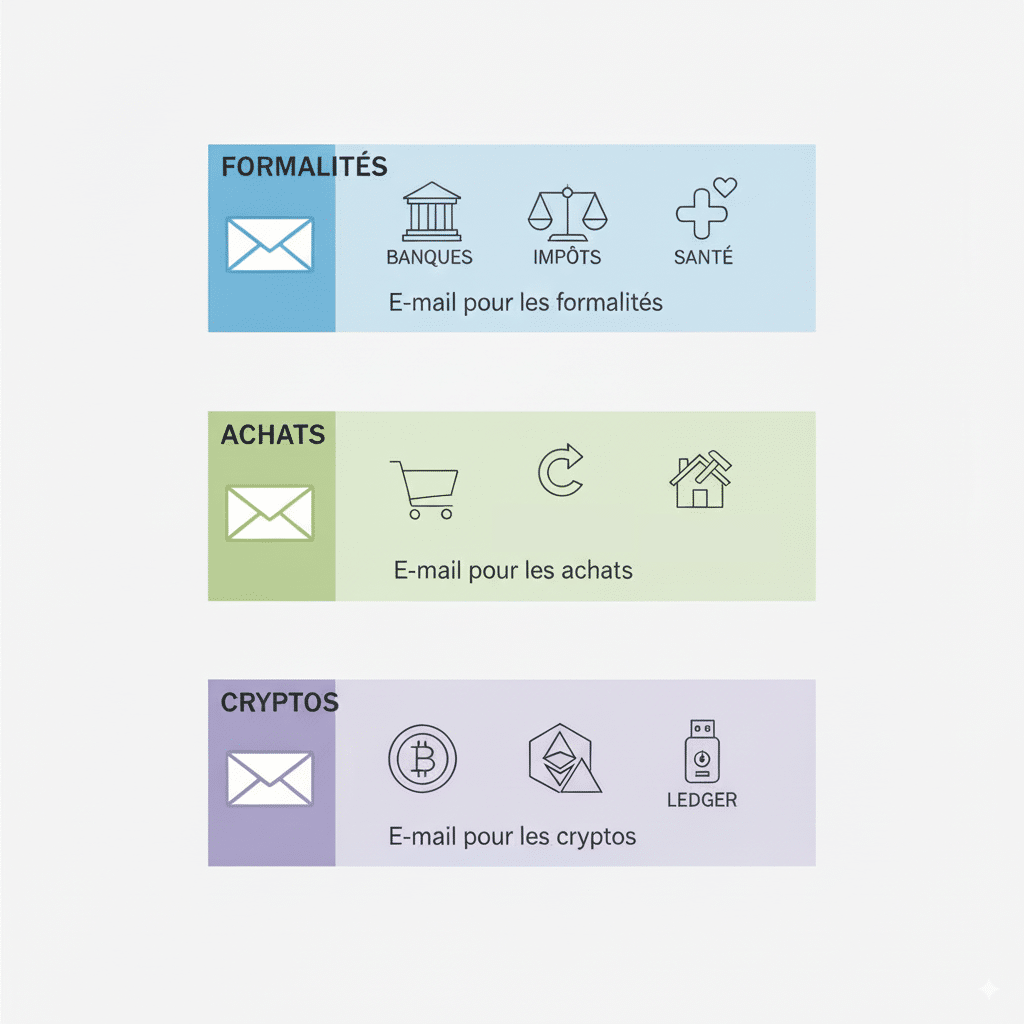

Ce que vous allez mettre en place dès aujourd’hui: PC sain 🖥️, e‑mail dédié 📧, gestionnaire 🔐, 2FA appli 📲. Ensuite seulement: création de vos comptes (exchange, wallet) avec ces garde‑fous.

Ce que vous allez faire ➡️ mettre en place un protocole simple en 4 piliers: PC sain, e‑mail dédié, gestionnaire de mots de passe, 2FA par application.

Pour qui ➡️ débutants/intermédiaires qui veulent acheter/stocker des cryptos sereinement (pas de trading “coup de chaud”).

Prérequis ➡️ 45–90 min, un ordinateur personnel, un smartphone, et suivre des étapes guidées.

Risques ciblés ➡️ phishing, identifiants volés (les “credentials” restent un vecteur majeur d’intrusion en 2025), SIM‑swap, malware. (verizon.com)

Coût/temps ➡️ 0–30 €/an (selon outils) • 1 h environ pour la mise en place.

Lien utile ➡️ Voir le guide débutant complet

Sommaire

Pourquoi sécuriser d’abord (et comment nous mesurons l’efficacité) 🧠

La meilleure “performance” au début, c’est d’éviter les erreurs qui coûtent cher. Avant d’ouvrir un compte sur un exchange ou d’initialiser un wallet, sécurisez votre environnement numérique. L’objectif n’est pas de “battre le marché”, mais d’acheter et conserver en paix. Concrètement, la majorité des incidents partent d’identifiants compromis ou de manipulations (phishing, social engineering). Le DBIR 2025 place encore l’abus d’identifiants parmi les premiers vecteurs d’attaque, ce qui justifie un protocole d’hygiène simple pour tous.

Voilà pourquoi… sécuriser d’abord évite l’erreur “porte d’entrée ouverte”. Les données de terrain confirment que l’authentification multi‑facteurs (MFA) et les mots de passe robustes divisent les prises de contrôle. Exemple parlant: Google a mesuré qu’une 2FA basique bloque l’immense majorité des détournements (jusqu’à 99% selon la méthode); les clés de sécurité n’ont enregistré aucune compromission dans l’étude. (security.googleblog.com)

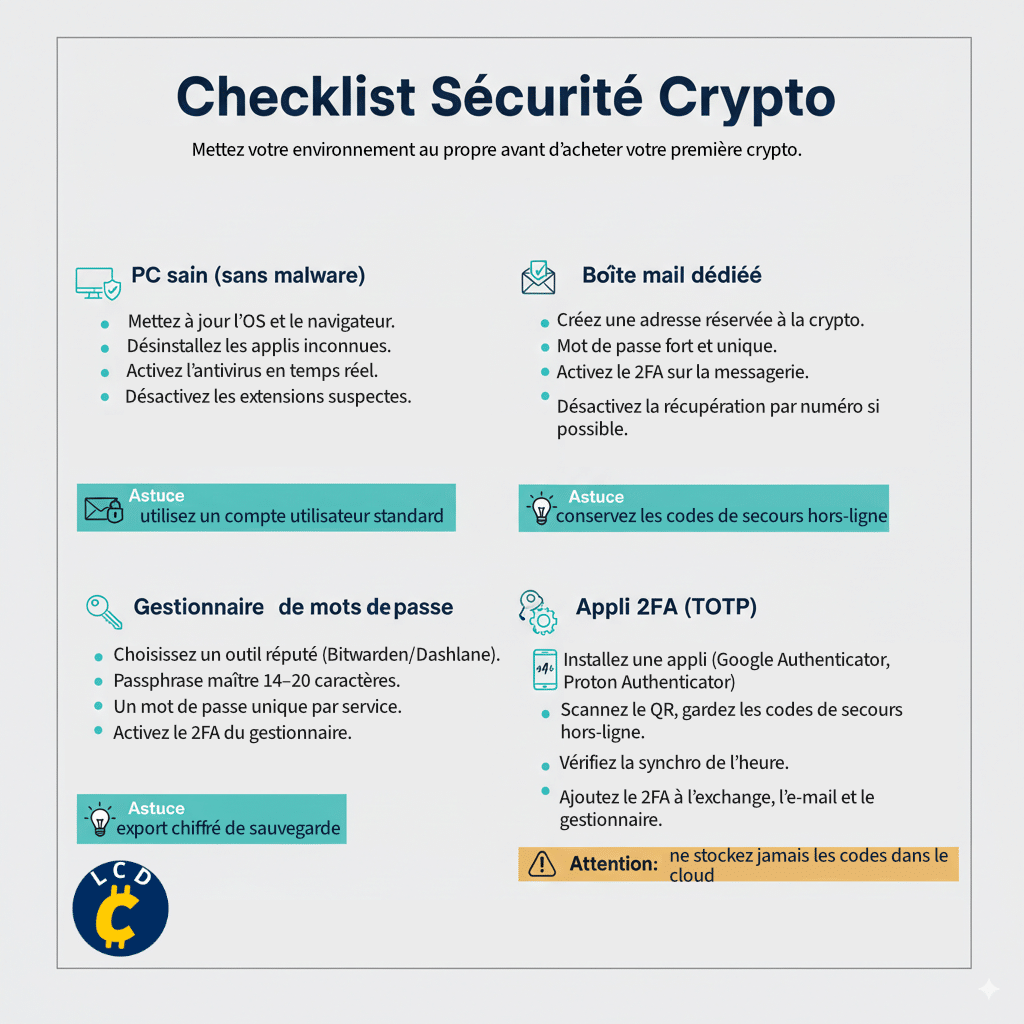

Utiliser un PC sain et à jour (sans virus) 🖥️🛡️

Objectif 🔎: réduire le risque d’infection et de vol d’identifiants avant toute connexion crypto.

En pratique, un poste à jour, peu chargé en logiciels et isolé des usages “à risque” réduit massivement la surface d’attaque. Les bonnes pratiques d’hygiène (mises à jour, antivirus, sauvegardes chiffrées) sont la base, et s’alignent avec les ressources pédagogiques de l’écosystème ANSSI (MonServiceSécurisé, MonAideCyber). (aide.monservicesecurise.cyber.gouv.fr)

Bonnes pratiques essentielles ✅

Activez les mises à jour automatiques du système (Windows/macOS/Linux) et du navigateur (Chrome/Firefox/Brave/Safari).

Gardez un antivirus/anti‑malware actif (intégré ou tiers) et lancez un scan complet initial.

Désinstallez les logiciels inutiles, limitez les extensions de navigateur au strict nécessaire.

Séparez les usages: pas de cracks/torrents sur le PC utilisé pour la crypto.

Sauvegardes locales chiffrées des documents sensibles, sur disque externe déconnecté.

Créez une session utilisateur “Crypto” non‑admin: compartimentage simple et efficace.

Mon conseil 💡: ce compartimentage utilisateur + un navigateur “propre” dédié aux tâches crypto limitent les dégâts même si un autre profil est compromis.

Procédure express (10–15 min) ⏱️

- Vérifiez/activez les mises à jour système et navigateur.

- Lancez un scan antivirus complet.

- Supprimez les extensions non indispensables.

- Créez l’utilisateur “Crypto” (droits standard, pas admin).

- Activez le verrouillage d’écran auto + mot de passe de session robuste (phrase de passe).

À ne jamais faire ❌

- Télécharger Ledger Live ou un wallet via des pubs/DM/e‑mails. Tapez toujours l’URL vous‑même ou passez par vos liens vérifiés.

- Ouvrir des pièces jointes ou .exe d’origine douteuse.

Créer et utiliser une boîte mail dédiée à vos comptes crypto 📧🧱

Objectif 🔎: compartimenter votre identité et limiter l’impact d’une fuite.

Votre e‑mail est la clé de récupération de vos comptes. Le séparer du reste (réseaux sociaux/newsletters) et le verrouiller à double tour limite le risque d’escalade si un service non‑critique fuit. En effet, le fait de séparer les usages permet d’éviter plus facilement les tentatives de fraudes.

Par exemple, imaginons que vous ayez une adresse email A pour vous connecter à votre banque et une adresse email B pour vous connecter à votre exchange crypto. Si un jour vous recevez un message important de votre banque sur votre boite mail B, vous pouvez directement en conclure que c’est une arnaque et mettre directement ce message dans le courrier indésirable.

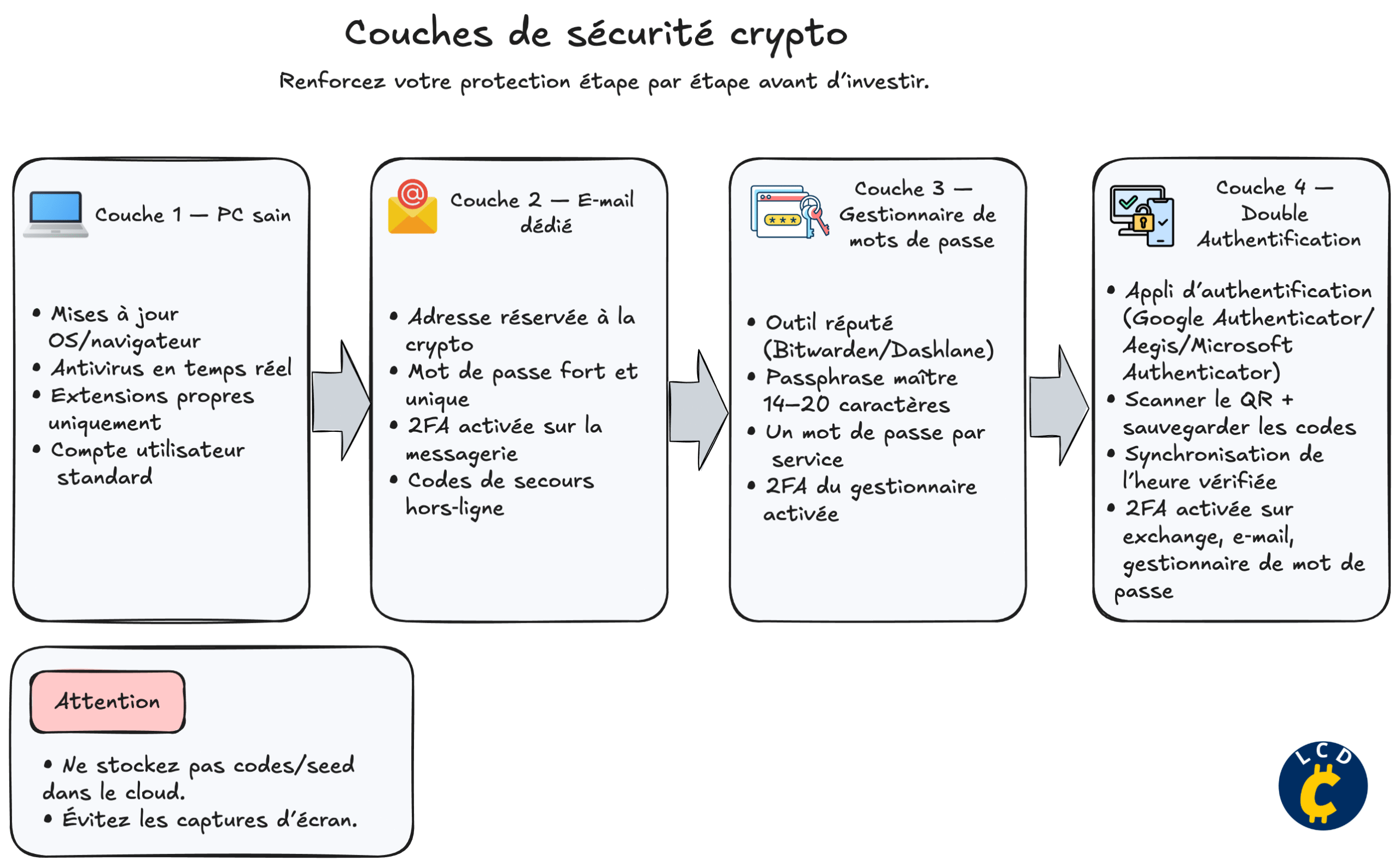

Combien d’adresses email me faut-il ?

C’est une bonne question, cela va dépendre de votre niveau en informatique et de votre aisance avec les outils informatiques. Les plus extrémistes de la sécurité vous diront qu’il faut une adresse pour chaque domaine de votre vie (Banque, Impôts, Achats, Newsletters, Cryptos, etc..) ce qui peut vite monter à un petite dizaine d’adresses email différentes.

D’un autre côté, je suis plutôt partisan de l’adage « Keep It Simple » (Garder les choses simples) et je pense qu’avoir 3 ou 4 boites mail différentes est largement suffisant. L’idée est de dissocier les mails pouvant avoir un impact fort sur votre vie (impôts, banque, …) des mails plus léger (newsletters, ecommerce, …).

Voici un exemple d’organisation :

- adresse email xxxx.formalites@gmail.com : cette adresse fera le lien avec les organismes les plus importants (banques, impôts, assurance maladie, assurance, mutuelle, etc …). Ce sont en général des organismes qui envoient peu de publicités et ce sera une adresse avec peu de messages.

- adresse email xxxx.cryptos@gmail.com : cette adresse fera le lien avec toutes les plateformes cryptos (exchanges, plan d’épargne BTC, outils d’aide à la fiscalité). Cette adresse est séparée de l’adresse formalites car malheureusement le domaine des cryptos est plus dangereux et les tentatives d’arnaques sont légions 🙁 . Mais ne vous inquiétez pas, en suivant les bonnes pratiques, vous pourrez vous évitez bien des désagréments.

- adresse email xxxx.achats@gmail.com : cette adresse fera le lien avec toutes les plateformes de e-commerce. Elle pourra également servir pour les newsletters ou autres usages ne nécessitant pas de données sensibles. Contrairement à l’adresse formalites, l’adresse achats risque de recevoir énormément de publicités mais les messages sont de moindre importance que des messages de votre banque par exemple.

Principes 🧩

- Adresse dédiée uniquement aux services crypto (exchanges, wallets, KYC).

- Mot de passe unique et très fort + 2FA obligatoire sur la boîte mail.

- Pas de réutilisation de cet e‑mail pour des usages non‑critiques (newsletters, boutiques, etc.).

Mise en place 🛠️

Créez la nouvelle adresse chez un fournisseur réputé (Google, Outlook, etc …).

Définissez une adresse de secours différente (idéalement autre fournisseur).

Désactivez si possible les récupérations par SMS; préférez les codes de secours (le SMS est plus exposé au SIM‑swap).

Activez les alertes/notifications de connexion et passez en revue les appareils connectés.

Utiliser un gestionnaire de mots de passe 🔐🧰

Objectif 🔎: générer et stocker des mots de passe longs, uniques et imprenables.

Le but d’un gestionnaire de mots de passe est avant tout de réutiliser un mot de passe existant. En effet, il suffit qu’un pirate informatique récupère le mot de passe que vous utilisez partout (e-commerce mais également banque, impôts ou exchange crypto) pour qu’ensuite, il vide votre compte en banque ou vos cryptos.

Concrètement, comment ça marche ? Les gestionnaire de mots de passe s’appuient sur le principe d’un mot de passe maître qui va vous donner accès au coffre-fort numérique qui contiendra tous les mots de passes que vous aurez stocké.

Il existent de nombreuses solutions gratuites et payantes. Personnellement, je trouve les solutions Dashlane et Bitwarden très intéressantes car elles permettent notamment d’avoir accès à ses mots de passe sur la plupart des plateformes (Ordinateurs, smartphones) et offrent des systèmes d’auto remplissage sur les sites connus par le gestionnaire de mot de passe.

Règles d’or 🌟

- Un mot de passe maître unique, long (phrase de passe 16–20+ caractères) et mémorisable.

- Activez la 2FA sur votre coffre (TOTP ou clé FIDO2).

- Pour chaque site: mot de passe différent, long (24–32 chars avec symboles).

- Désactivez l’auto‑remplissage à l’aveugle sur des sites inconnus; préférez coller ponctuellement.

- Conservez les codes de récupération du gestionnaire hors ligne (imprimés/rangés).

Procédure 🛠️

- Installez l’app bureau + extension navigateur depuis les sources officielles.

- Créez votre mot de passe maître (phrase de passe).

- Activez la 2FA pour le coffre.

- Ajoutez vos premiers identifiants (e‑mail dédié, exchanges, Ledger Live).

- Organisez en collections (Crypto – Banques – Perso).

- Activez le générateur; cible: 24+ caractères, alphanum + symboles.

Besoin d’aide pour créer une phrase de passe solide ? La CNIL fournit des outils pratiques. (cnil.fr)

Erreur fréquente ⚠️

Réutiliser un “vieux” mot de passe “pratique” pour l’exchange. Non: chaque site = mot de passe unique (recommandation CNIL). (cnil.fr)

Utiliser une application de double authentification (2FA TOTP) 🔐📲

Objectif 🔎: bloquer la plupart des prises de contrôle même si le mot de passe fuit.

Une application de double authentification (2FA) sert à ajouter une “clé” supplémentaire, unique et temporaire, en plus de votre mot de passe, pour empêcher qu’un pirate se connecte à votre place même s’il connaît ce mot de passe. 🔐📲

Concrètement, comment ça marche ?

- Vous entrez votre mot de passe (facteur 1).

- L’app 2FA (Google Authenticator, Aegis, Authy…) génère un code à 6 chiffres qui change toutes les 30 secondes (facteur 2).

- Vous devez saisir ce code pour valider la connexion. Sans ce code, l’accès est refusé. ⛔

Pourquoi c’est utile ?

Le 2FA “TOTP” (via application) est plus sûr que les SMS, car il n’est pas exposé au SIM‑swap (détournement de numéro). ⚠️

Le mot de passe peut fuiter (phishing, réutilisation). Le code 2FA, lui, n’est valable que quelques secondes et n’est visible que sur votre téléphone. ✅

Mise en place 🛠️

- Installez une app reconnue (Google Authenticator, Authy, Aegis,etc.).

- Activez la 2FA sur chaque service crypto: scannez le QR, vérifiez le code.

- Sauvegardez la clé secrète/QR de secours de chaque 2FA (papier ou fichier chiffré), rangé hors ligne.

- Testez une connexion avec code 2FA avant de vous déconnecter.

- Conservez les codes de récupération fournis par chaque service (imprimés, rangés).

Bonnes pratiques 🧩

- Synchronisez l’heure du téléphone (les TOTP y sont sensibles).

- Ne jamais communiquer vos codes 2FA, même à un “support”.

- Changement/perte de smartphone: réinstallez via vos sauvegardes; sinon, enclenchez la procédure KYC de récupération.

Vous voulez savoir quels exchanges crypto proposent la double authentification ?

Découvrez les meilleurs Exchanges CryptosWorkflow recommandé (pas à pas) 🧭🛠️

Vous voulez une feuille de route claire ? Suivez ce chemin en une heure.

- PC sain + compte utilisateur “Crypto” non‑admin créé.

- Boîte mail dédiée prête + 2FA activée.

- Gestionnaire de mots de passe installé + 2FA activée.

- App 2FA installée; clés secrètes/QR et codes de secours sauvegardés.

- Créez vos comptes (exchanges, wallets) avec: e‑mail dédié + mot de passe unique + 2FA TOTP.

- Test de récupération:

- Connexion depuis un autre navigateur en navigation privée.

- Simulation “perte téléphone”: vérifiez que vos codes de secours suffisent à récupérer l’accès.

FAQ 🧩

Authentification par SMS, c’est suffisant ?

C’est mieux que rien, mais plus risqué (SIM‑swap). Préférez l’authentification à 2 facteurs lorsque disponible. (ic3.gov)

Que faire si je perds mon téléphone avec l’app 2FA ?

Restaurez via vos clés secrètes/QR ou codes de secours. À défaut, passez par la procédure KYC de chaque service.

Comment transférer mes 2FA vers un nouveau smartphone ?

Utilisez l’export/import sécurisé de l’app (si disponible) ou reconfigurez avec vos sauvegardes.

Mon gestionnaire de mots de passe est‑il un “point de défaillance” ?

Oui s’il est mal protégé. D’où l’importance d’un mot de passe maître fort + 2FA. La CNIL et l’ANSSI en recommandent l’usage avec MFA. (cnil.fr)

Dois‑je utiliser un VPN ?

Utile sur Wi‑Fi publics pour chiffrer la connexion; pas indispensable chez vous si votre poste est sain et vos comptes protégés (MFA).

Puis‑je utiliser le même PC pour le jeu et la crypto ?

Oui, mais créez une session “Crypto” séparée, évitez les applis risquées et gardez un navigateur minimaliste.

Combien de temps pour tout mettre en place ?

En général 45–90 min selon la vitesse des scans et de vos sauvegardes.

À ne jamais faire ❌

téléchargements douteux

authentification uniquement par SMS alors que l’authentification ou double facteur est disponible.

Erreurs fréquentes ⚠️

réutiliser des mots de passe

oublier de sauvegarder les codes 2FA.